4.Видео уроки Cisco Packet Tracer. Курс молодого бойца. Основы Cisco IOS

Информация о загрузке и деталях видео 4.Видео уроки Cisco Packet Tracer. Курс молодого бойца. Основы Cisco IOS

Автор:

NetSkills. Видеоуроки. Cisco, zabbix, linux.Дата публикации:

11.09.2014Просмотров:

631.5KТранскрибация видео

Здравствуйте, коллеги!

Добро пожаловать на урок номер 4.

Сегодня мы рассмотрим подключение к сетевому оборудованию CISCO.

Итак, предположим, мы имеем коммутатор CISCO 2960.

Ознакомившись с предыдущим уроком, мы с легкостью создали простую локальную сеть, а именно, просто подключили компьютер к коммутатору.

Однако, рано или поздно нам понадобится настроить наш коммутатор.

Для этого существует несколько способов

Подключение.

Первый способ это подключение с помощью консольного кабеля.

Второй способ это способ с использованием протоколов удаленного доступа, таких как Tionet и SSH, использование веб-интерфейса и использованием специализированного ПО, такие как Cisco SDM, Cisco Security Manager и

IPS Manager Express и так далее.

Поскольку первые три способа требуют первоначальной настройки, нам остается единственный способ, это с помощью консольного кабеля.

У каждого коммутатора, амортизатора, межсетевого крана, IPS обязательно присутствуют

Консольный порт.

Он либо формата RG45, либо miniUSB.

Формат RG45 встречается гораздо чаще.

Как можно заметить, практически на всех устройствах данный порт выделен голубой рамкой.

либо просто подписан голубым шрифтом консоль.

Что же нам потребуется для первого подключения?

Естественно, нам понадобится компьютер, причем желательный компьютер с наличием компорта.

Второе, консольный кабель.

Вот так выглядит фирменный цисковский консольный кабель, он всегда голубой.

стоит кстати на сайте cisco он 30 долларов хотя его можно сделать из подручных средств просто из старого патч-корда и старого com порта либо вот такой вот usb mini usb консольный кабель это более современный встречается пока что реже далее поскольку большинство современных компьютеров и тем более ноутбуков com порт отсутствует нам потребуется переходник usb to com выглядит он следующим образом

В компьютер он подключается USB-портом, а его COM-порт соединяется с COM-портом цисковского кабеля.

Вот такая вот схема.

Как правило, всегда возникает проблема с установкой драйверов на этот переходник.

Тем не менее, другого выхода нет.

также нам понадобится по с помощью которой мы будем подключаться это либо пути либо secure crt их огромное количество рассмотрим процесс подключения коммутаторов cisco pocket трейсера действовать мы будем по следующему алгоритму для начала подключаемся по консоли для этого мы

Открываем Cisco Pocket Tracer и в рабочую область перетаскиваем компьютер.

И коммутатор.

Пусть это будет 2960.

Заходим в раздел Connections и выбираем консольный кабель.

Как видите, здесь он тоже голубой.

Подключаем его сначала к компьютеру.

Порт RS-232.

Затем к коммутатору.

Порт консоль.

Теперь заходим в конфигурацию компьютера.

Вкладка Desktop.

Нажимаем «Терминал».

Здесь мы видим основные параметры нашего компорта, такие как скорость, дата битс, четность и тому подобное.

Эти настройки по умолчанию нам подходят, поэтому мы просто нажимаем «Ок».

И вот, собственно, мы наконец попали в наш коммутатор.

Теперь же можно затянуть многочасовую нудную лекцию насчет операционной системы коммутатора «Илс».

практически как iOS, ее режимов, команд, функций.

Мы же этого делать не будем и рассмотрим только самые основные команды, необходимые для данного урока.

То есть будем решать проблемы по мере их поступления.

Сразу отмечу, что не стоит пытаться выучить все команды наизусть, тем более сразу.

Я работаю с оборудованием CISC уже несколько лет, сдал несколько экзаменов в CCNA, CCNA Security, CCNP Security и до сих пор не помню половину команд.

А все потому, что это не требуется.

Главное понимать принцип, а все остальное можно найти с помощью Google или с помощью встроенной системы подсказок, которой мы сейчас и воспользуемся.

Для этого набираем знак вопрос и видим нам доступные команды.

Как видим, их не очень много.

Это связано с тем, что мы находимся в пользовательском режиме.

Для полного доступа к командам нам необходимо войти в привилегированный режим с помощью команды Enable.

Знак «Решетка» свидетельствует о том, что мы находимся в привилегированном режиме.

Данное разделение на пользовательский и привилегированный режим используется для обеспечения безопасности.

Если снова набрать знак «Вопрос», мы увидим, что команд гораздо больше.

Используйте пробел для пролистывания страниц.

Чтобы выйти из привилегированного режима в пользовательский, можно набрать команду «Disable».

либо Exit.

Также хотел обратить ваше внимание, чтобы вы не забывали использовать кнопку табуляции, по-русски Tab, то есть набрав, например, Yen, вы можете нажать на кнопку Tab, и Cisco EOS автоматически допишет за вас вашу команду.

Нажимаем Enable.

Если после ввода символа и нажатия на Tab ничего не появляется, значит данная команда не может быть принята однозначно.

И есть похожие команды, которые начинаются на те же самые символы.

Чтобы посмотреть, какие это команды, можно опять же воспользоваться знаком вопрос.

К примеру, если мы наберем просто E и попытаемся нажать на Tab, ничего не происходит.

Нажмем на знак вопрос и видим доступные нам команды.

который начинается на данный символ.

Не забывайте пользоваться описанными приемами, они вам еще не раз пригодятся.

Итак, войдя в прилегированный режим, мы можем посмотреть текущую конфигурацию устройства.

Здесь опять есть небольшой трюк.

Мы можем набрать команду полностью, а именно show running, используя таб конфиг,

Нажимая на Tab, смотрим конфигурацию.

Либо можно ввести сокращенную версию данной команды.

Show Run.

Коммутатор ее поймет.

Очень удобно.

Перед тем, как приступить к настройке, необходимо войти в режим глобального конфигурирования.

С помощью команды Configure Terminal.

Или же, коротко, ConfT.

Это один из четырех режимов конфигурирования, о которых мы поговорим чуть позже.

Для безопасности зададим пароль на вход в привилегированный режим.

Для этого набираем enable, password, пусть будет cisco.

Теперь, если выйти в пользовательский режим и попробовать снова зайти,

то теперь нас допросит пароль.

Вводим пароль в cisco.

Получилось.

Но здесь есть маленькая загвоздка.

Мы использовали команду enable password, а это не совсем безопасно.

Потому что если мы наберем show run, то увидим, что данный пароль хранится в открытом виде.

Если кто-то случайно получит доступ к нашему компьютеру или просто увидит кусок конфигурации нашего коммутатора, он узнает пароль.

как это можно обойти точнее как это решить во первых можно использовать команду

Опять же, настройка производится в режиме глобального конфигурирования.

Заходим в ConvT и вводим команду service password encryption.

Обратите внимание, что я постоянно пользуюсь табом и не дописываю ни одной команды до конца.

Отлично, команду ввели и попробуем теперь снова посмотреть конфигурацию.

Show run.

Выдаст ошибку, потому что использовать данную команду можно только в обычном привилегированном режиме, не из режима конфигурации.

То есть вот здесь, когда у нас отображается только решетка.

Show run.

Как видим, наш пароль уже зашифрован.

Нажимаем на Q, чтобы не смотреть далее всю конфигурацию.

Второй способ это использовать не password, а параметр secret.

Делается это в режиме конфигурирования.

Enable secret и пусть это будет cisco2.

Теперь, чтобы не выходить в предыдущий режим, можно набрать showrun с использованием параметра do.

Это позволяет нам просмотреть конфигурацию из любого режима.

Как видим, у нас появился еще один пароль, он также зашифрован.

При этом приоритет имеет именно EnableSecret, то есть тот пароль, который мы задали последним.

То есть если выйти и попытаться снова зайти...

по команде enable и ввести пароль cisco, который мы сделали первым.

Нас не пустят.

Необходимо вводить пароль cisco2, так как у него приоритет выше.

Даже если вы используете команду enable secret, которая автоматически шифрует пароль, все равно вводить обязательно команду service password encryption.

Это более безопасно для будущих настроек.

Итак, возвращаясь к нашему алгоритму

В консоли мы подключились, задали пароль на привилегированный режим, теперь создадим пользователя.

Опять же, посмотрим, как это делается.

Логично предположить, что пользователь это юзер.

Попробуем посмотреть, существует ли данная команда в нашем коммутаторе.

Наберем юзер и нажмем Tab.

Отлично, есть такая команда.

Далее, чтобы не лезть в тот же Google, или если вы забыли, в дальнейшей настройке нажимаем знак вопроса, где нам подсказывают, что необходимо ввести имя юзера.

Пусть это будет админ.

снова нажимаем на знак вопрос вводим паспорт хотя лучше сначала задать уровень привилегий privilege смотрим доступные значения значение от 0 до 15 15 это самый высокий уровень при этом уровне администратору доступны все команды

Еще раз нажимаем на знак вопроса и уже вводим сам пароль.

Если еще раз ввести знак вопроса, пусть это будет пароль Cisco.

Все.

Локальный пользователь создан и хранится он в локальной базе.

При этом при аутентификации нам нужно указать, чтобы коммутатор использовал именно локальную базу.

В следующих уроках мы рассмотрим такие сервера, как AAA, когда мы можем централизованно хранить все учетные записи,

Но об этом немного позже.

Пока нам необходимо установить авторизацию на подключениях к консоли.

Для этого нужно зайти в режим конфигурирования терминальных линий.

Делается это с помощью команды line.

Смотрим доступное.

Есть Virtual Terminal и Primary Terminal Line.

Консоль.

Именно это нас и интересует.

И далее указываем единственный доступный номер.

Это 0.

Заходим и смотрим доступные нам команды.

Просмотрев все команды, мы заметим нужную нам.

Login.

Enable password checking.

То есть включить проверку паролем.

Вводим логин и указываем то, что мы будем использовать локальную базу при проверке.

Итак, конфигурация закончена.

Чтобы выйти сразу из всех режимов конфигурации, можно набрать команду end.

Как видим, теперь при попытке входа в консоль у нас запросит имя пользователя.

Вводим админ.

Пароль Cisco.

Отлично.

Наш доступ по консоли мы защитили.

Теперь нам необходимо задать IP-адрес устройства, выбрать тип удаленного подключения и включить авторизацию для удаленных подключений.

Приступаем.

Заходим в консоль.

Здесь мы уже авторизованы.

Начнем с настройки IP-адреса.

Для этого посмотрим имеющиеся у нас интерфейсы с помощью команды showrun.

Как видим, у нас доступны физические интерфейсы, такие как FastEthernet 0.1 и по FastEthernet 0.24.

Также есть Gigabit Ethernet 0.1 и Gigabit Ethernet 0.2.

И у нас имеется один логический интерфейс, это WLAN 1.

По умолчанию все порты коммутатора включены в первый WLAN.

Более подробно о ваннах мы поговорим на следующем занятии.

Сейчас пока можно сказать о том, что в коммутаторе IP-адреса всегда настраиваются на логических интерфейсах, не на физических.

Только на логических.

Для этого мы входим в режим глобального конфигурирования.

Теперь заходим в режим конфигурирования интерфейсов.

Это второй из всех четырех режимов конфигурирования.

Делается это командой интерфейс и указанием самого интерфейса.

Вон один.

Посмотрим доступные нам команды.

Здесь их немного.

Нас интересует IP-адрес.

Вводим IP-адрес.

Пользуемся подсказкой.

Адрес используем tab.

И пусть это будет адрес 192.168.0.1.

С маской 255.255.255.0.

Не забываем команду no shutdown.

Таким образом мы убеждаемся, что наш интерфейс поднят.

Выходим.

Из режима конфигурирования интерфейса.

И теперь настроим виртуальные терминальные линии.

Для этого входим в режим конфигурирования терминальных линий.

Line.

Смотрим доступные.

Используем Virtual Terminal.

VTY.

Пробел.

И используем по стандарту значение 0.4.

Входим в режим.

Посмотрим доступные нам настройки.

Здесь мы можем определить транспортный протокол, а именно входящий TELNET или SSH.

Поскольку в Cisco Pocket Tracer мы сможем проверить только TELNET, так как здесь отсутствует SSH клиент, сконфигурируем TELNET.

И зададим пароль на вход.

Логин.

И также используем локальную базу.

Настройка окончена.

Выходим из режима конфигурирования.

И не забываем сохранять конфигурацию.

Делается это командой write memory либо просто

Просто сокращенно.

Конфигурация сохранена.

Проверим.

Для этого подключим наш компьютер по Ethernet.

И сконфигурируем IP-адрес из той же сети, что и IP-адрес нашего коммутатора.

192 168 02 это оставляем также проверим пингом

Пинг пошел.

И проверим теперь TELNET.

Коммутатор запросил аутентификационные данные.

Admin.

И мы зашли удаленно на наш коммутатор.

Мы с вами произвели именно те действия, которые, как правило, производятся при первом подключении к реальному коммутатору.

Но поскольку мы используем Cisco Pocket Tracer, данные действия можно опустить и просто подключаться к консоли через встроенную функцию.

В Cisco Pocket Tracer, как видите, мы можем попасть в ту же консоль.

Иногда это просто быстрее и удобнее, когда вам необходимо проверить какой-либо функционал.

Думаю, на этом наш урок можно закончить.

Мы с вами научились подключаться к коммутатору, изучили основные команды Cisco IOS и рассмотрели базовые механизмы защиты коммутатора при удаленном подключении.

Надеюсь, было не слишком скучно.

Жду вас на следующем уроке.

Похожие видео: Видео уроки Cisco Packet Tracer

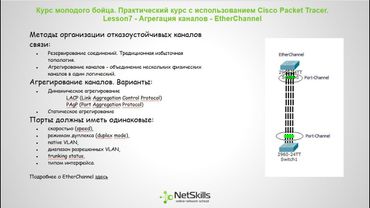

7.Видео уроки Cisco Packet Tracer. Курс молодого бойца. EtherChannel

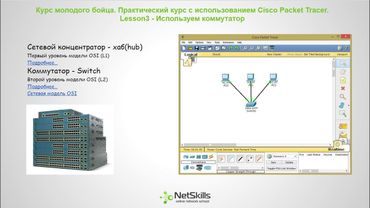

3.Видео уроки Cisco Packet Tracer. Курс молодого бойца. Коммутатор

16.Видео уроки Cisco Packet Tracer. Курс молодого бойца. Cisco ASA

1.Видео уроки Cisco Packet Tracer. Курс молодого бойца. Установка

21.Видео уроки Cisco Packet Tracer. Курс молодого бойца. TFTP